Contenu

- Définition - Que signifie numérisation de réseau?

- Introduction à Microsoft Azure et au nuage Microsoft | Tout au long de ce guide, vous apprendrez ce qu'est le cloud computing et comment Microsoft Azure peut vous aider à migrer et à exploiter votre entreprise à partir du cloud.

- Techopedia explique la numérisation en réseau

Définition - Que signifie numérisation de réseau?

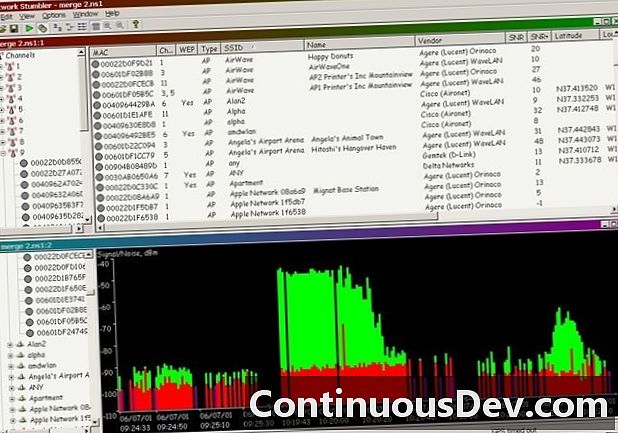

La numérisation réseau fait référence à l'utilisation d'un réseau informatique pour rassembler des informations sur les systèmes informatiques. L'analyse de réseau est principalement utilisée pour l'évaluation de la sécurité, la maintenance du système, ainsi que pour mener des attaques de pirates informatiques.

La numérisation en réseau a les objectifs suivants:

- Reconnaître les services réseau UDP et TCP disponibles s'exécutant sur les hôtes ciblés

- Reconnaître les systèmes de filtrage entre l'utilisateur et les hôtes ciblés

- Déterminer les systèmes d'exploitation utilisés en évaluant les réponses IP

- Évaluez la prévisibilité du numéro de séquence TCP des hôtes cibles pour déterminer l'attaque par prédiction de séquence et l'usurpation de contenu TCP

Introduction à Microsoft Azure et au nuage Microsoft | Tout au long de ce guide, vous apprendrez ce qu'est le cloud computing et comment Microsoft Azure peut vous aider à migrer et à exploiter votre entreprise à partir du cloud.

Techopedia explique la numérisation en réseau

La numérisation réseau comprend la numérisation des ports réseau et la vulnérabilité.

Le balayage des ports réseau fait référence à la méthode permettant d’ingérer des paquets de données via le réseau vers des numéros de port de service spécifiés par le système informatique (par exemple, le port 23 pour Telnet, le port 80 pour HTTP, etc.). Cela permet d'identifier les services réseau disponibles sur ce système particulier. Cette procédure est efficace pour résoudre les problèmes système ou pour renforcer la sécurité des systèmes.

Le balayage de vulnérabilité est une méthode utilisée pour découvrir les vulnérabilités connues des systèmes informatiques disponibles sur un réseau. Il est utile de détecter des points faibles spécifiques dans un logiciel d'application ou le système d'exploitation, qui pourraient être utilisés pour mettre le système en panne ou le compromettre à des fins non désirées.

Le balayage des ports réseau ainsi que le balayage des vulnérabilités sont une technique de collecte d’informations, mais lorsqu’ils sont effectués par des personnes anonymes, ils sont considérés comme un prélude à une attaque.

Les processus d'analyse réseau, tels que les analyses de port et les balayages ping, renvoient des détails sur les adresses IP mappées sur les hôtes actifs actifs et sur le type de services qu'ils fournissent. Une autre méthode d’analyse réseau, appelée mappage inverse, rassemble des informations détaillées sur les adresses IP qui ne sont pas mappées sur des hôtes réels, ce qui permet à un attaquant de se concentrer sur les adresses réalisables.

L'analyse de réseau est l'une des trois méthodes importantes utilisées par un attaquant pour recueillir des informations. Pendant la phase de foot, l'attaquant établit un profil de l'organisation ciblée. Cela inclut des données telles que le système de nom de domaine (DNS) et les serveurs de messagerie de l'organisation, en plus de sa plage d'adresses IP. Au cours de l’analyse, l’attaquant découvre des informations détaillées sur les adresses IP spécifiées accessibles en ligne, leur architecture système, leur système d’exploitation et les services exécutés sur chaque ordinateur. Au cours de l'étape d'énumération, l'attaquant collecte des données, notamment des tables de routage, des noms d'utilisateur et de groupe du réseau, des données SNMP (Simple Network Management Protocol), etc.