Contenu

- Définition - Que signifie l'algorithme de hachage sécurisé 2 (SHA-2)?

- Introduction à Microsoft Azure et au nuage Microsoft | Tout au long de ce guide, vous apprendrez ce qu'est le cloud computing et comment Microsoft Azure peut vous aider à migrer et à exploiter votre entreprise à partir du cloud.

- Techopedia explique l'algorithme de hachage sécurisé 2 (SHA-2)

Définition - Que signifie l'algorithme de hachage sécurisé 2 (SHA-2)?

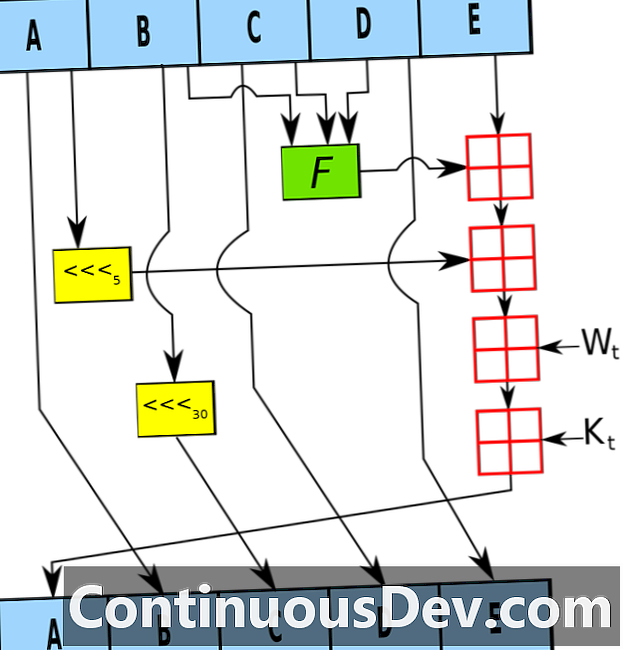

L'algorithme de hachage sécurisé 2 (SHA-2) est un algorithme de cryptographie de sécurité informatique. Il a été créé par la National Security Agency (NSA) des États-Unis en collaboration avec l'Institut national de la science et de la technologie (NIST) afin d'améliorer l'algorithme SHA-1. SHA-2 a six variantes différentes, qui diffèrent en proportion de la taille en bits utilisée pour le cryptage des données.

Introduction à Microsoft Azure et au nuage Microsoft | Tout au long de ce guide, vous apprendrez ce qu'est le cloud computing et comment Microsoft Azure peut vous aider à migrer et à exploiter votre entreprise à partir du cloud.

Techopedia explique l'algorithme de hachage sécurisé 2 (SHA-2)

La famille de fonctions de hachage SHA-2 comprend:

- SHA-224

- SHA-256

- SHA-284

- SHA-512

- SHA-512/224

- SHA-512/256

Le nombre dans chaque variante représente les valeurs de bits. SHA-2 offre une meilleure prévention contre les collisions, ce qui signifie que les mêmes données d'entrée ont toujours une valeur de hachage différente. SHA-2 utilise de 64 à 80 cycles d'opérations cryptographiques et est couramment utilisé pour valider et signer des certificats et des documents de sécurité numériques.