Contenu

- Définition - Que signifie "détournement de session"?

- Introduction à Microsoft Azure et au nuage Microsoft | Tout au long de ce guide, vous apprendrez ce qu'est le cloud computing et comment Microsoft Azure peut vous aider à migrer et à exploiter votre entreprise à partir du cloud.

- Techopedia explique le détournement de session

Définition - Que signifie "détournement de session"?

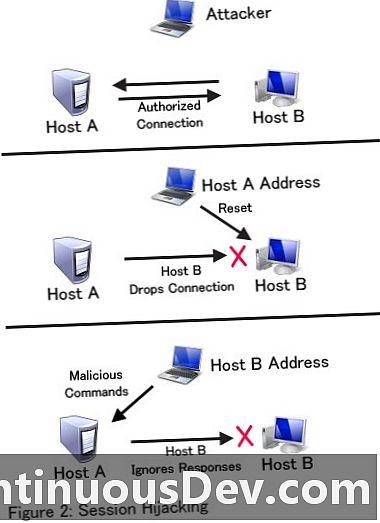

Le piratage de session se produit lorsqu'un jeton de session est envoyé à un navigateur client à partir du serveur Web après l'authentification réussie d'une connexion client. Une attaque de piratage de session fonctionne lorsqu'elle compromet le jeton en confisquant ou en devinant ce que sera une session de jeton authentique, obtenant ainsi un accès non autorisé au serveur Web. Cela peut entraîner des détections de session, des attaques de type homme du milieu ou du navigateur, des chevaux de Troie ou même la mise en œuvre de codes JavaScript malveillants.

Les développeurs Web sont particulièrement attentifs au détournement de session, car les cookies HTTP utilisés pour maintenir une session de site Web peuvent être piratés par un attaquant.

Introduction à Microsoft Azure et au nuage Microsoft | Tout au long de ce guide, vous apprendrez ce qu'est le cloud computing et comment Microsoft Azure peut vous aider à migrer et à exploiter votre entreprise à partir du cloud.

Techopedia explique le détournement de session

Au début, le protocole HTTP ne supportait pas les cookies et les serveurs et navigateurs Web ne contenaient donc pas de protocole HTTP. L'évolution du piratage de session a commencé en 2000, lorsque les serveurs HTTP 1.0 ont été mis en œuvre. HTTP 1.1 a été modifié et modernisé pour prendre en charge les super cookies, ce qui a rendu les serveurs et les navigateurs Web de plus en plus vulnérables au détournement de session.

Les développeurs Web peuvent faire appel à certaines techniques pour éviter le détournement de session de leurs sites, notamment des méthodes de cryptage et l'utilisation de nombres longs et aléatoires pour les clés de session. D'autres solutions consistent à modifier les demandes de valeur de cookie et à mettre en œuvre des régénérations de session après les connexions. Firesheep, une extension de Firefox, a permis aux attaques de détournement de session d'utilisateur public en permettant l'accès aux cookies personnels. Les sites Web de réseaux sociaux tels que et sont également vulnérables lorsque les utilisateurs les ajoutent à leurs préférences.