Contenu

- Pas de bugs, pas de stress - Votre guide étape par étape pour créer un logiciel qui change la vie sans vous détruire

- Vérification de l'infection

- Supprimer le malware

- Prévenir les attaques

Source: Anke Van Wyk / Dreamstime.com

À emporter:

Êtes-vous vraiment en contrôle de qui peut vous voir à travers votre webcam? Il pourrait y avoir des pirates informatiques à l’autre bout, attendant d’exploiter vos moments privés.

Les cybercriminels sont devenus assez créatifs pour trouver des moyens de victimiser les utilisateurs.Il existe maintenant un éventail vertigineux de méthodes d’attaque que les pirates peuvent utiliser pour exploiter des appareils IoT tels que des caméras, des enregistreurs numériques et des moniteurs pour bébé, afin de compromettre la sécurité et la confidentialité.

Une méthode qui a peut-être été ignorée au cours des dernières années, mais continue de représenter une menace inquiétante, même pour les utilisateurs ordinaires, est la camfection. Les ordinateurs personnels et les appareils mobiles équipés de caméras Web et de microphones peuvent être infectés par des logiciels malveillants qui permettent aux attaquants de détourner et d'intercepter les flux vidéo et audio. (Pour plus d'informations sur cette menace, consultez la rubrique Attention! Vos périphériques vous espionnent.)

Les pirates peuvent activer à distance ces périphériques pour enregistrer ou même diffuser tout ce qu’ils peuvent capturer, y compris les moments privés et les conversations des utilisateurs. Ils peuvent également utiliser ces enregistrements pour extorquer des utilisateurs, en utilisant la menace de fuite d’enregistrements gênants pour amener les victimes à accepter leurs demandes.

En 2013, un pirate américain a utilisé une centaine de femmes pour capter des images compromettantes. Il a finalement été arrêté et condamné à une peine de 18 mois de prison, mais l’affaire montre qu’il est possible pour un seul attaquant de victimiser de nombreux utilisateurs en utilisant des logiciels malveillants.

Compte tenu de la disponibilité généralisée de logiciels malveillants invasifs capables de prendre le contrôle de périphériques informatiques, la menace continue d'exister.

Selon Reason Cybersecurity, la solution antivirus et de protection de la vie privée, les pirates peuvent facilement acheter des outils d’accès à distance sur le Web sombre pour seulement 40 $.

Andrew Newman, CTO, explique: «Nos appareils nous aident à rester connectés et à rester visibles en ligne, mais ils peuvent aussi devenir un risque pour la sécurité. Malheureusement, il est devenu trop facile pour les pirates informatiques de cibler des appareils tels que les webcams et d’empiéter sur notre vie privée. C'est pourquoi les solutions de sécurité doivent désormais intégrer la protection de la confidentialité aux fonctionnalités anti-programme malveillant habituelles. "

Si vous êtes préoccupé par les camfects, voici comment vous pouvez vérifier les logiciels malveillants de l’appareil photo et les supprimer de votre ordinateur.

Pas de bugs, pas de stress - Votre guide étape par étape pour créer un logiciel qui change la vie sans vous détruire

Vous ne pouvez pas améliorer vos compétences en programmation lorsque personne ne se soucie de la qualité des logiciels.

Vérification de l'infection

Les pirates informatiques sont devenus assez habiles pour cacher et dissimuler les logiciels malveillants qu’ils introduisent sur des ordinateurs. Les logiciels malveillants peuvent modifier les noms de fichiers et de processus, ce qui complique leur identification par les analyses manuelles. La plupart des utilisateurs ne savent même pas qu’ils ont déjà été piratés.

Heureusement, il existe des moyens de savoir si votre ordinateur a été infecté. Parmi les symptômes courants des programmes malveillants qui ciblent les webcams, citons:

La lumière de l'appareil photo s'allume sans raison apparente. Vous remarquerez peut-être que le voyant DEL de votre webcam s’allumera lors d’appels vidéo sur des applications de messagerie telles que Skype ou Viber. Si vous remarquez que la lumière de votre appareil photo s’allume alors qu’aucune de ces applications de webcam valides n’est en cours d’exécution, il est probable que quelqu'un d'autre y accède.

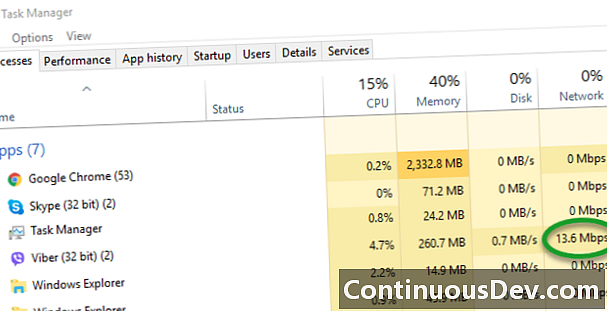

Trafic réseau inhabituel. Le gestionnaire de tâches Windows peut rapidement vous montrer quelles applications accèdent au réseau. Dans l'exemple ci-dessous, Viber utilise la bande passante pour diffuser de la vidéo en continu pendant un appel. Le Gestionnaire des tâches vous permet également d’analyser rapidement les autres processus actifs utilisant actuellement des ressources informatiques. Prenez note des processus inhabituels qui utilisent le réseau pour votre examen.

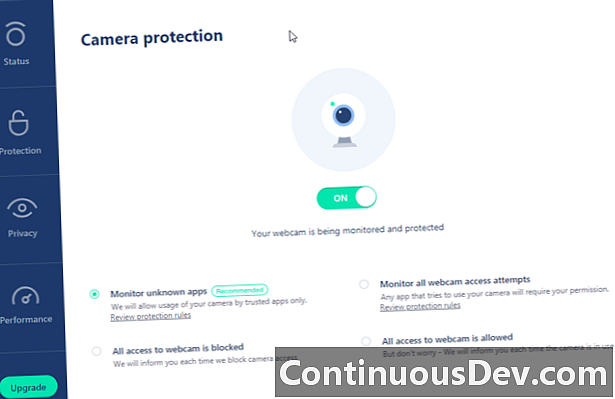

Notifications de surveillance active. Les solutions de sécurité modernes offrent des fonctionnalités haut de gamme telles que la protection de la webcam. Reason, par exemple, informe instantanément les utilisateurs si une application tente d'accéder ou d'activer des webcams et des microphones. Cette surveillance active et en temps réel permet aux utilisateurs d'être avertis immédiatement afin qu'ils puissent arrêter toute activité suspecte de la webcam.

Résultats du scan des logiciels malveillants. Vous pouvez exécuter des applications anti-programme malveillant telles que Reason Security pour mieux contrôler les logiciels malveillants infectés. La plupart des solutions détectent maintenant des outils d'accès à distance populaires tels que Blackshades. Votre solution anti-programme malveillant devrait pouvoir vérifier la mémoire, les processus de démarrage, les fichiers système, le cache du navigateur et les plug-ins, ainsi que les applications installées, afin de détecter la présence de processus malveillants.

Supprimer le malware

Si jamais vous pensez que votre webcam peut être compromise, prenez les mesures nécessaires pour remédier au problème. Il est important d’éliminer facilement les menaces dès qu’elles sont détectées. Vous pouvez placer du ruban adhésif sur votre webcam pendant que vous triez les problèmes.

Les bonnes applications anti-programme malveillant détectent non seulement les menaces, mais elles peuvent également les désactiver et les supprimer de votre système. La plupart des applications offrent deux options pour gérer les menaces découvertes:

Quarantaine. Les fichiers suspects sont déplacés vers un espace isolé où ils ne sont pas autorisés à être exécutés ou auxquels d'autres processus ont accès, ce qui les empêche effectivement de causer d'autres dommages. Il existe de rares cas où même des applications légitimes peuvent être signalées comme malveillantes. Celles-ci sont connues sous le nom de faux positifs. La mise en quarantaine des menaces découvertes vous donne la possibilité d'examiner et de restaurer des fichiers au cas où il s'agirait d'applications valides et de fichiers système.

Effacement. L'application met fin de manière sécurisée aux processus malveillants et supprime entièrement les fichiers associés au programme malveillant de l'ordinateur.

Prévenir les attaques

Camfecter n'est pas une menace que quiconque devrait prendre à la légère. Les pirates utilisent désormais couramment des outils automatisés pour les aider à compromettre le plus grand nombre de systèmes possible. Si vous ne voulez pas risquer de voir votre vie privée et vos données diffusées à la vue du monde, vous devez vous efforcer d’utiliser un ordinateur de manière sécurisée et sécurisée.

Newman conseille: «Comme pour la plupart des choses, mieux vaut prévenir que guérir. Les scanners de logiciels malveillants classiques ne capturent pas tout à fait les réalités de l’informatique moderne. Il est rentable d'investir dans une solution de sécurité complète qui, en plus de fournir une protection en temps réel contre les logiciels malveillants, protège également vos activités de communication et de navigation. .)

En sachant que vos flux de caméra sont toujours sécurisés, vous pouvez être assuré qu'aucune donnée compromettante à votre sujet ne peut être utilisée pour vous extorquer ou vous gêner.