Contenu

- Qu'est-ce que Ransomware?

- Que faire à propos de Ransomware

- Todays Nouveau et amélioré Ransomware

- Protéger votre ordinateur

Source: 72soul / Dreamstime.com

À emporter:

Ransomware est un type de malware particulièrement répugnant. Une fois installé sur l’ordinateur de la victime, il n’ya que peu de bonnes options.

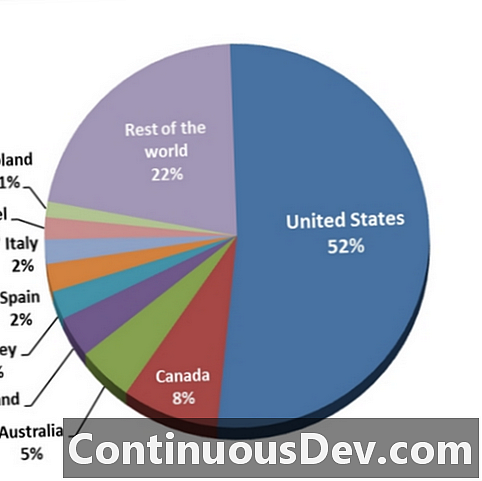

Les ransomwares, ou crypto-extorsions, font un retour en force. En décembre 2013, ESET Security a déterminé que les ransomwares appartenant à la famille infâme de CryptoLocker se propageaient aux quatre coins du monde. Et plus de 50% des attaques ont eu lieu ici même aux États-Unis.

Source: ESET Security

Bien que CryptoLocker soit un programme malveillant extrêmement performant, il semble qu’il est sur le point d’être usurpé par un ransomware encore plus insidieux appelé PowerLocker.

Qu'est-ce que Ransomware?

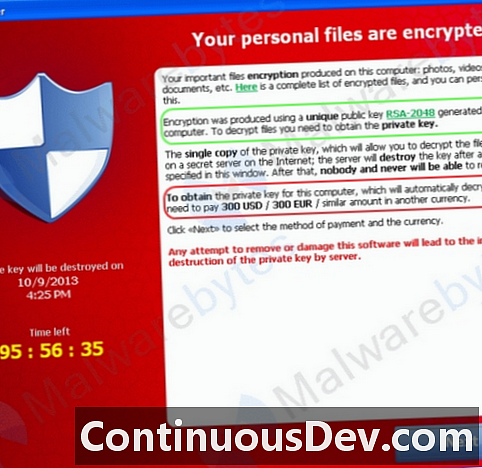

Pour ceux qui ne sont pas familiers avec les ransomwares, le moment est venu d'en apprendre davantage. En fait, il vaut mieux lire à ce sujet maintenant que de le présenter via une fenêtre sinistre comme celle ci-dessous.Source: Malwarebytes.org

La diapositive indique que le ransomware, en l’occurrence CryptoLocker, s’est emparé de l’ordinateur de la victime. Malwarebytes.org a déterminé que CryptoLocker recherchait les fichiers avec les extensions suivantes:

3fr, accdb, ai, arw, bay, cdr, cr2, dbf, dcr, dng, doc, docm, docm, dxf, dxf, dxf, eps, erf, indd, jpe, jp, kdc, mdb, mdf, mef, mrw, nef, nrw, odb, odm, odm, ods, ods, odt, orf, p12, p7c, pdc, pd, pem, pf, ppt, pptm, pptm, pptm, ppt, ppt, ppt, ppt, ppt, ppt, ppt, ppt, ptx, r3d, raf, brut, rtf, rw2, rwl, srf, srw, wb2, wpd, wps, xlk, xls, xlsb, xlsm, xlsx

Certaines des extensions les plus connues, en gras, sont liées aux documents Microsoft Office. Si la victime avait des documents portant l'une des extensions ci-dessus sur leurs ordinateurs maintenant infectés, les fichiers deviendraient complètement inaccessibles. En d'autres termes, ils seront tenus rançon.

Dans la capture d'écran ci-dessus, la section entourée en vert indique que le cryptage par clé publique / privée a été utilisé pour crypter les fichiers. Et, à moins que vous ne travailliez pour la NSA, ce type de cryptage est très probablement incassable. La section entourée en rouge indique le montant de la rançon, dans ce cas 300 $.

Que faire à propos de Ransomware

Une fois infecté par le ransomware, les options sont simples. Les victimes payent ou ne le font pas. Aucune option n'est un bon choix. Ne pas payer signifie que les fichiers sont perdus. Ensuite, l'utilisateur doit décider s'il doit nettoyer l'ordinateur avec un produit anti-malware ou le reconstruire complètement.

Mais payer la rançon pue aussi, parce que cela oblige les victimes à faire confiance à l'extorsionniste. Avant de mordre la balle et de payer la rançon, considérez ce qui suit: Une fois que l'extorsionniste a l'argent, pourquoi les informations de décryptage? Et, si tout fonctionne et que vos fichiers sont publiés, vous devez toujours suivre le même processus pour décider s'il faut nettoyer l'ordinateur avec un produit anti-malware ou le reconstruire.

Todays Nouveau et amélioré Ransomware

Un peu plus tôt, j'ai brièvement mentionné PowerLocker en tant que nouveau logiciel amélioré pour les ransomwares. Et il a le potentiel de faire plus de mal que n'importe quelle variante précédente de ransomware. Dan Goodin chez Ars Technica a fourni cette explication de ce que PowerLocker est capable de faire.Dans son message, Goodin indique que la clandestinité numérique a décidé de devenir commerciale en proposant PowerLocker comme un kit anti-malware à 100 dollars, ce qui signifie que davantage de personnes malveillantes - en particulier ceux qui ne maîtrisent pas parfaitement les programmes malveillants - pourront infliger des dommages financiers. douleur chez les internautes sans méfiance.

"PowerLocker chiffre les fichiers à l'aide de clés basées sur l'algorithme Blowfish. Chaque clé est ensuite chiffrée en un fichier qui ne peut être déverrouillé que par une clé RSA privée de 2 048 bits", écrit Goodin.

J'aime seconder les informations sources sur les logiciels malveillants qui viennent d'être découverts et ne circulent pas encore dans la nature. J'ai donc contacté Marcin Kleczynski, PDG et fondateur de Malwarebytes.org, pour lui demander son avis sur PowerLocker.

Kleczynski, ainsi que ses collègues Jerome Segura et Christopher Boyd, ont mentionné que PowerLocker est si nouveau que beaucoup de ce qui est publié est une spéculation. Gardant cela à l'esprit, PowerLocker améliore potentiellement CryptoLocker en étant capable de:

- Désactiver certains programmes Windows principaux, tels que le gestionnaire de tâches, regedit et le terminal de ligne de commande

- Commencez en mode normal et sécurisé

- Détection des machines virtuelles et des débogueurs populaires

"Compte tenu du succès de CryptoLocker, il n’est pas surprenant de voir les copieurs proposer de meilleures fonctionnalités", a déclaré Kleczynski. "La bonne nouvelle: puisque cette menace a été appréhendée tôt, elle devrait permettre aux organismes chargés de l'application de la loi de la maîtriser avant qu'elle ne sorte et commence à infecter les ordinateurs personnels."

Protéger votre ordinateur

Alors, comment pouvez-vous vous protéger contre une rançon? Kleczynski fournit des conseils simples."Soyez prudent lorsque vous ouvrez des pièces jointes. En particulier: Amazon, DHL et d'autres factures similaires qui se présentent sous la forme d'un fichier zip. Celles-ci sont le plus souvent des faux et des logiciels malveillants", a déclaré Kleczynski.

Au-delà de cela, il n'y a pas de formule magique pour éviter les ransomwares. C'est juste un malware qui cherche des ordinateurs vulnérables à exploiter. Les programmes anti-malware peuvent être utiles, mais ils démarrent généralement une fois les données cryptées. La meilleure solution consiste à maintenir à jour le système d’exploitation et les logiciels d’application de l’ordinateur, en éliminant les faiblesses que les malfaiteurs pourraient exploiter.